鏈上資產,丟失即永恒。Chainalysis報告揭示,約五分之一的比特幣因私鑰遺失而永久沉睡。私鑰,既是您資產的絕對主權,也是唯一的脆弱單點——無法重置、無法追回。當被盜事件發生,您真的能追溯是哪個環節出了問題嗎?OKX Web3安全團隊為您梳理最易忽視的安全盲點,守護您的鏈上安全。

一、私鑰或者助記詞為什麼會泄漏?

首先糾正一個常見誤區,很多用戶認為私鑰或助記詞泄漏(以下簡稱“私鑰泄漏”)通常發生在使用錢包的過程中。其實,如果你通過正規渠道下載、使用大品牌官方版本的錢包,在正常使用過程中,私鑰一般不會被泄漏。私鑰泄漏大多是因為保存不當,被他人獲取。一旦有人掌握了你的私鑰,就可以在任何錢包中導入並控製該賬戶的資產。

實際上,私鑰泄漏的原因有很多,具體源頭往往很難完全排查。不過,通過對大量行業案例的分析和協助排查,我們也總結出了一些典型的場景和線索。(見下文)

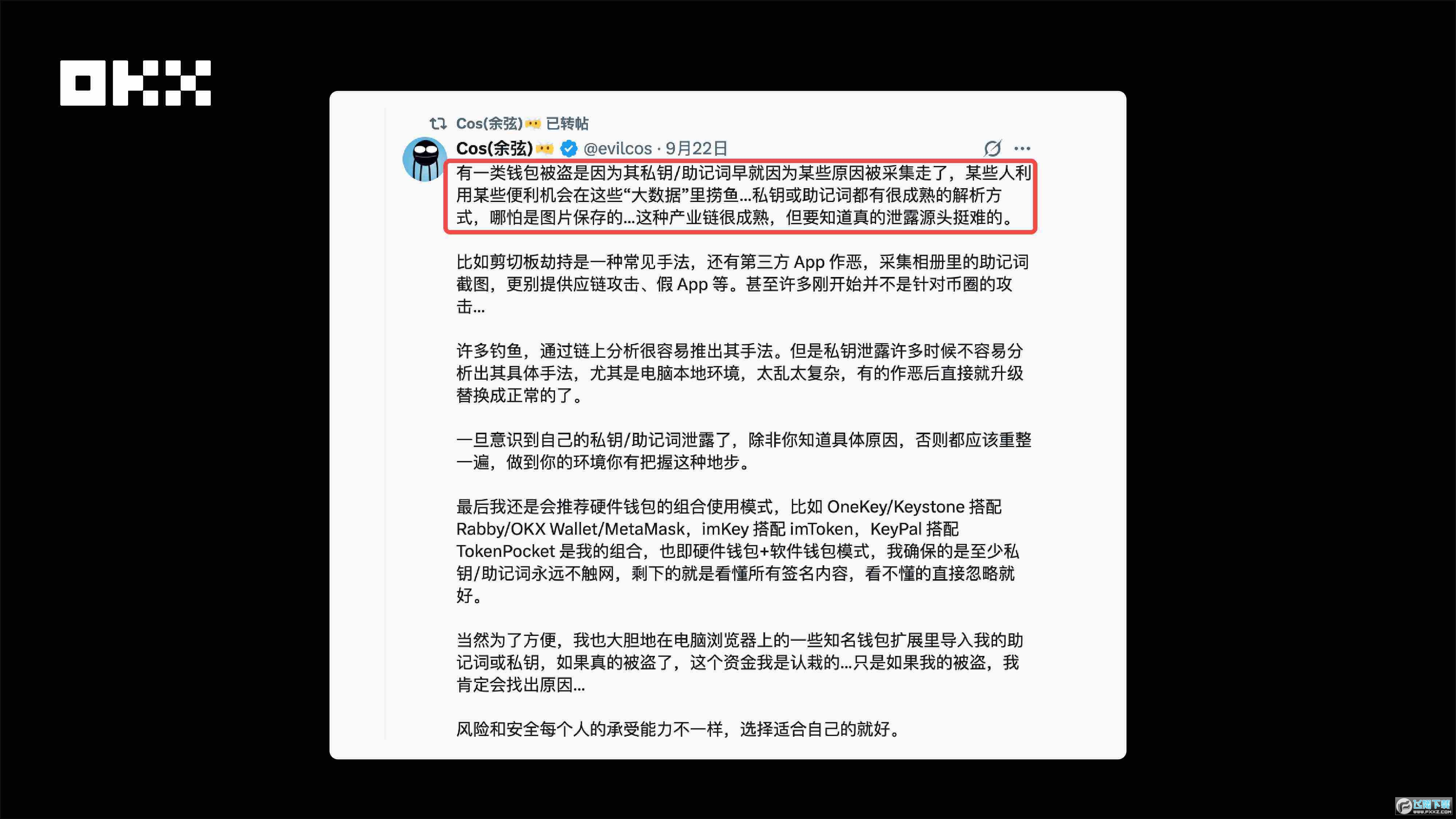

圖片:慢霧餘弦老師分享的私鑰被盜原因分析的難點

二、常見的私鑰泄漏場景和規避方法

(一)最容易被忽視的場景:錢包創建時已經泄漏

案例一:他人代創建錢包。李先生剛接觸 Web3,在一位“熱心導師”的幫助下創建了錢包。導師幫他完成了錢包創建、設置交易密碼,並指導充值和交易。雖然錢包設置了交易密碼,但在創建過程中,導師已經掌握了他的私鑰。幾天後,李先生充值的 5 ETH 在短時間內被轉走。他才意識到,交易密碼隻是本地驗證,掌握私鑰的人可以在任何錢包中導入並直接轉走他的資產。

安全建議:錢包要自己獨立創建,不要讓任何人“幫忙”或“代辦”。如果懷疑私鑰可能已泄露,應盡快將資產轉移到新的錢包。

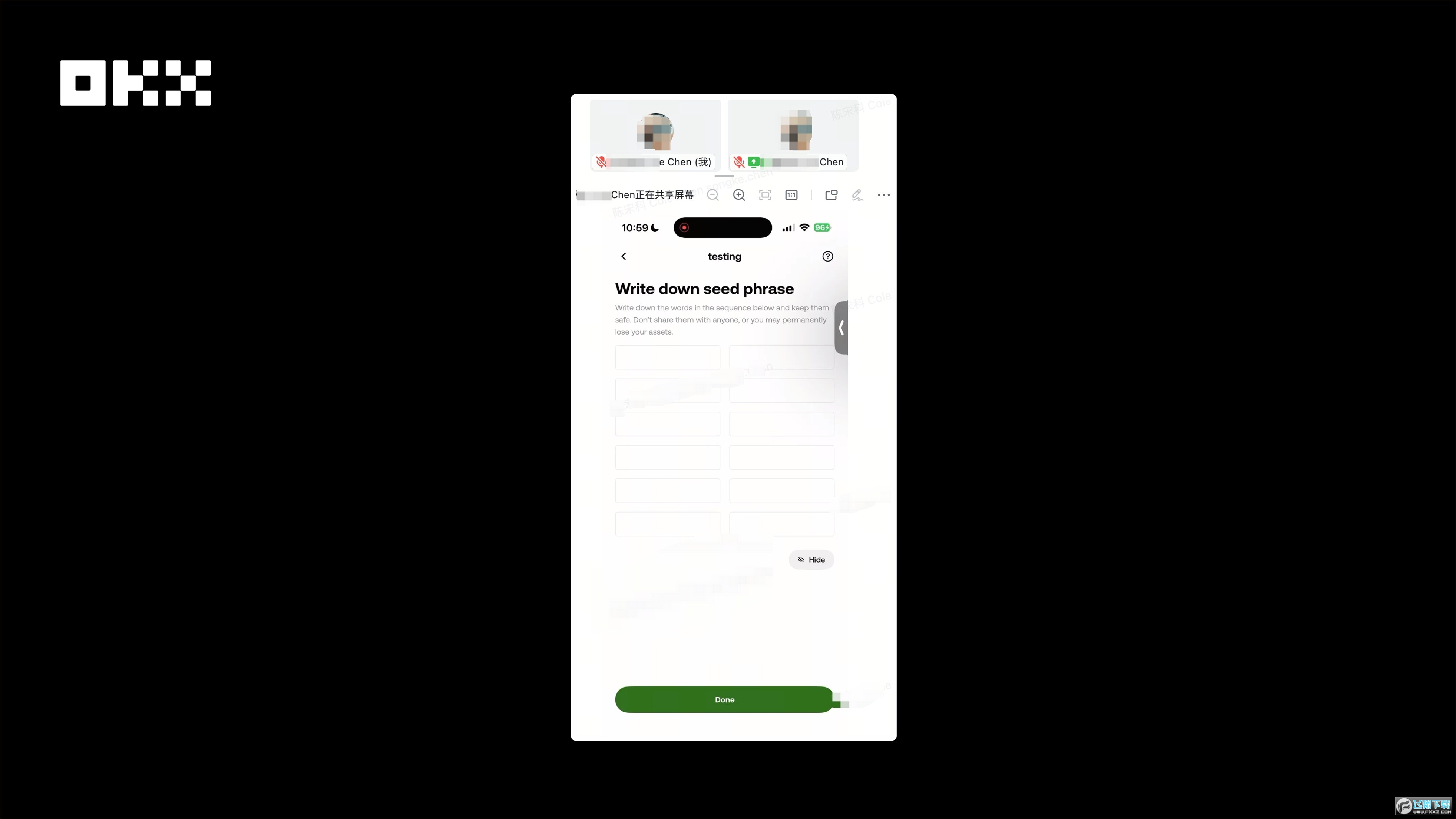

案例二:視頻會議投屏創建。張女士在遠程“老師”的指導下,通過視頻會議投屏創建錢包。老師一步步演示:下載錢包、生成助記詞、充值 Gas、購買代幣。整個過程看起來非常“貼心”,最後還提醒她:“私鑰一定不要泄漏給任何人。”但她並不知道,在投屏的那一刻,助記詞可能已經被記錄。兩周後,她賬戶中價值約 $12,000 的 USDT 被轉走。

安全建議:創建錢包時,關閉屏幕共享、錄屏或投屏等功能。如果懷疑私鑰可能被泄露,應盡快將資產轉移到新的錢包。此外,OKX Wallet在顯示私鑰和助記詞的頁麵中,不允許截屏、錄屏或投屏,有效提升安全性。

圖片:檢測到在投屏,OKX Wallet會自動隱去助記詞和私鑰,他人無法看到文本

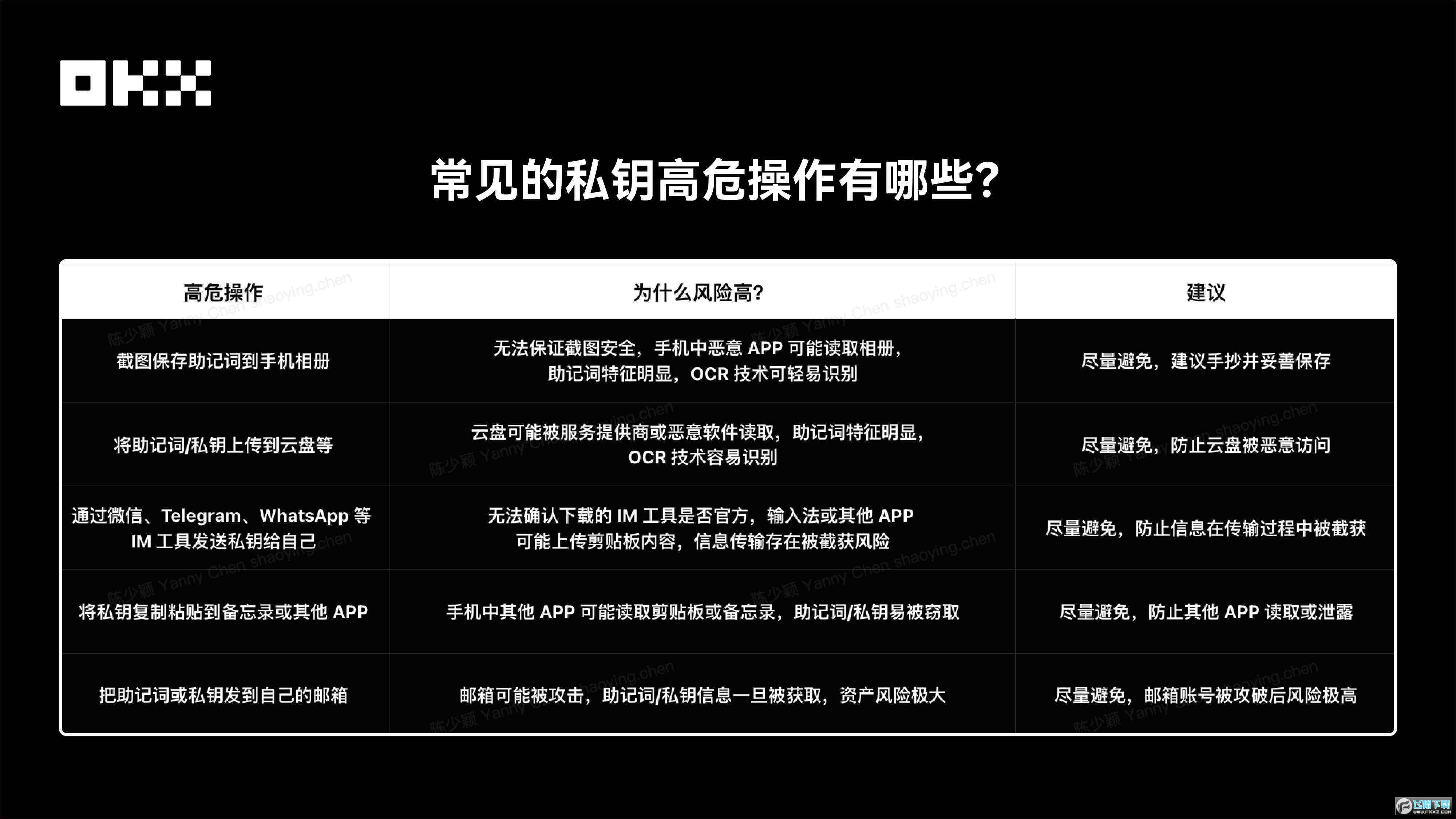

(二)最普遍的場景:私鑰保存不當導致泄漏

案例三:假冒APP,安卓用戶的噩夢。王先生是一位謹慎的用戶,他創建錢包後將助記詞截圖保存到本地相冊,從未上傳到雲端,自認為這樣比較安全。然而,他在某個論壇下載了一個所謂的“增強版 Telegram”,這款 APP 的圖標和界麵幾乎與官方版本一致。實際上,它在後台持續掃描手機相冊,通過 OCR(光學字符識別)技術識別出助記詞,並自動上傳到黑客服務器。三個月後,王先生賬戶中的資產被清空,損失超過 $50,000。技術分析顯示,他的手機中還有假的 imToken、MetaMask、Google Authenticator 等多個惡意 APP。

案例四:BOM 惡意應用導致助記詞泄漏。2025 年 2 月 14 日,有多位用戶集中出現錢包資產被盜情況。經鏈上數據分析,這些被盜案例均顯示典型的助記詞/私鑰泄漏特征。進一步回訪受害用戶發現,他們大多曾安裝並使用過一款名為 BOM 的應用。深入調查顯示,該應用實際上是精心偽裝的詐騙軟件。不法分子通過誘導用戶授權,非法獲取助記詞/私鑰權限,從而進行係統性資產轉移並試圖隱匿行為。

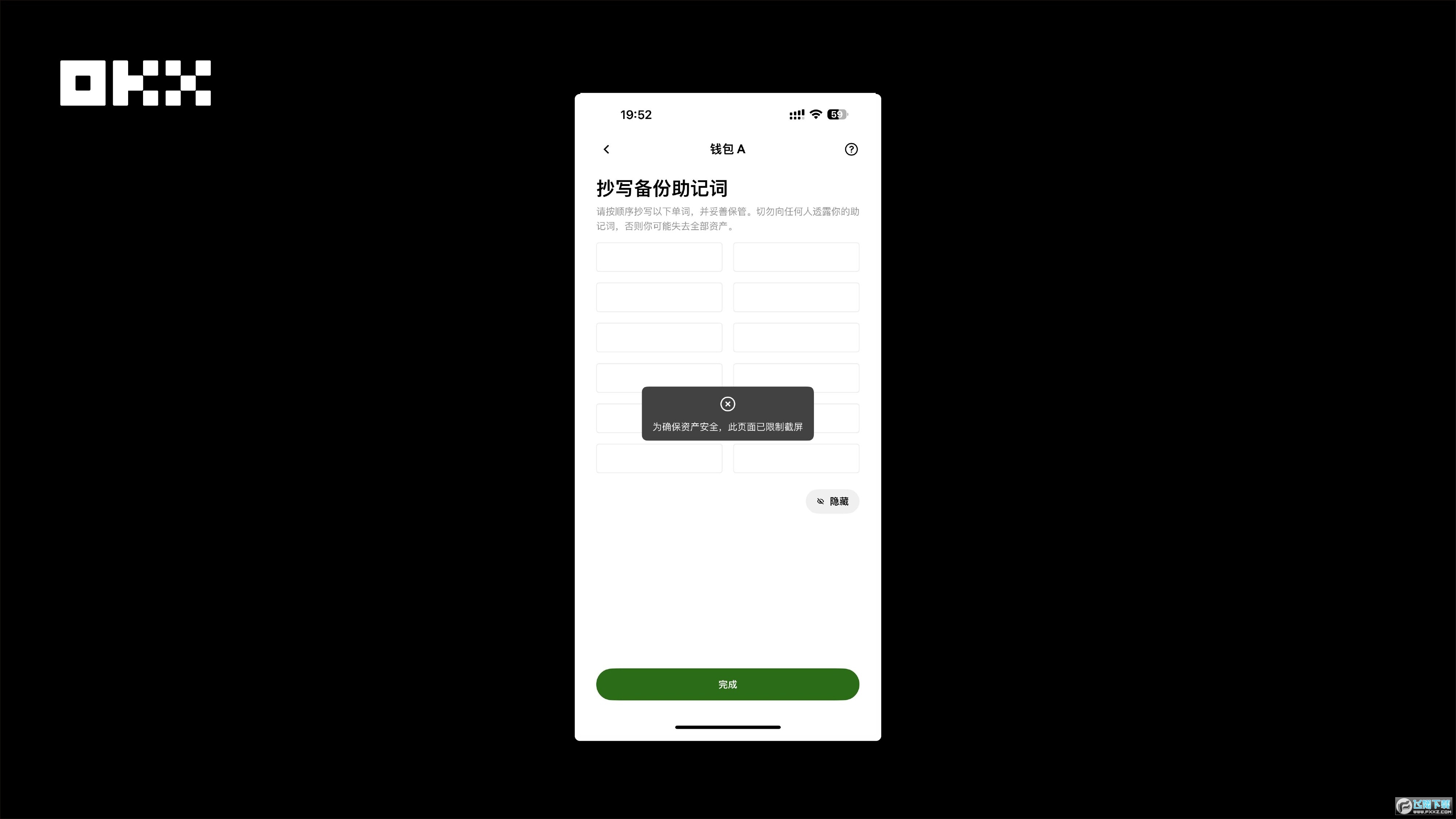

安全建議:很多用戶出於“圖方便”而養成的習慣,恰恰是最危險的。所以建議大家:1)不要截圖助記詞! 建議用紙質手抄的方式保存,放在安全地方。2)下載 APP 一定認準官方渠道,不要輕易嚐試來路不明的“增強版”或第三方改版。3)發現設備異常或曾截圖保存私鑰,不要抱僥幸心理,應立即將資產轉移到新的錢包。4)OKX 做了什麼?為了防止用戶在私鑰和助記詞備份頁麵截圖,我們在這些敏感頁麵禁用了截屏功能。

圖片:OKX Wallet禁止在私鑰和助記詞頁麵截屏

同時,為了降低用戶安裝到假 APP 的風險,安卓端還提供了惡意應用掃描功能。

圖片:OKX Wallet 安卓端提供了惡意應用掃描功能

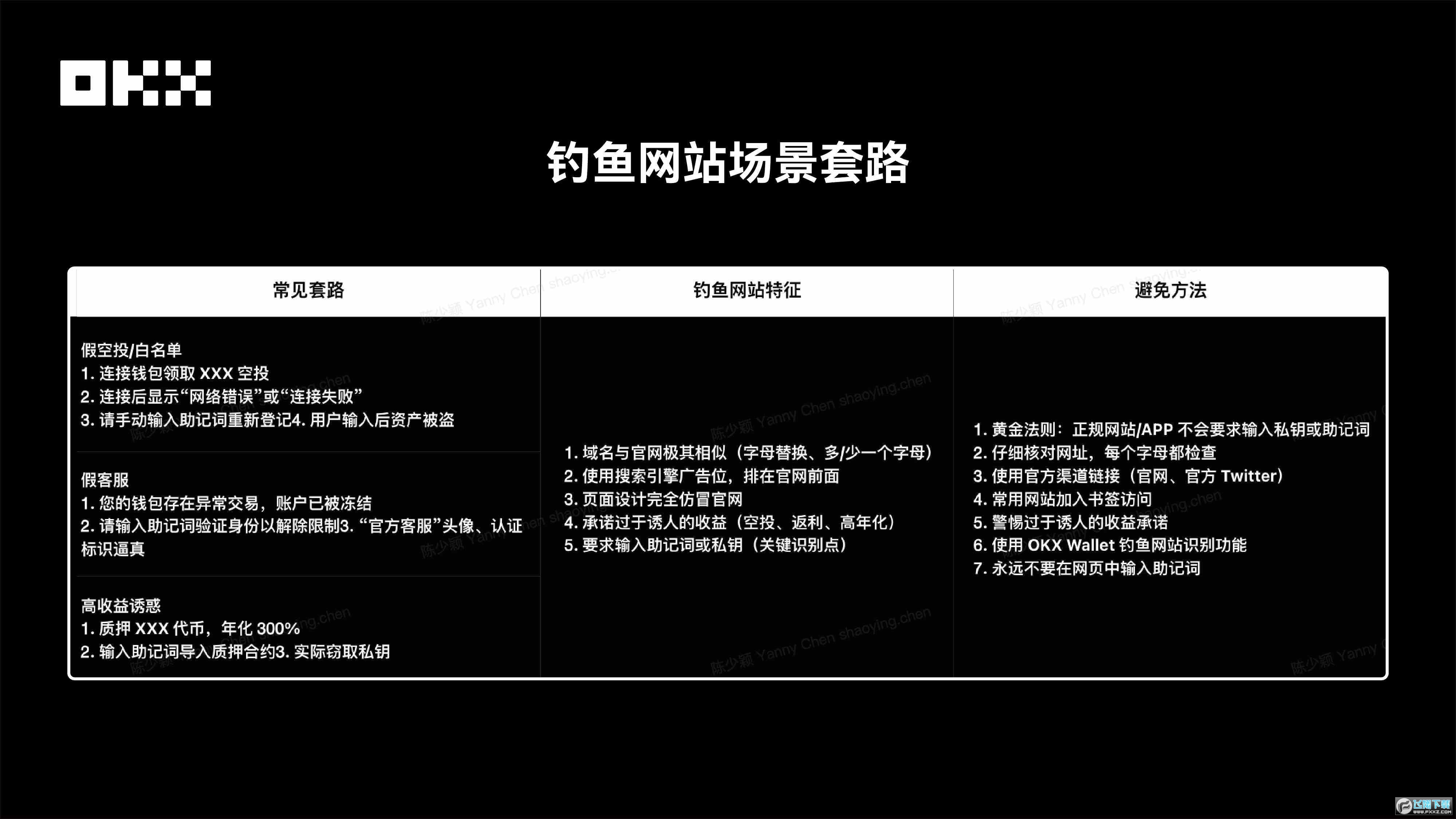

(三)最常見且最容易上當的場景:私鑰被他人釣魚

案例五:假空投釣魚。某知名 NFT 項目在 Twitter 宣布向持有者空投新代幣。消息發布後僅 10 分鍾,多個釣魚網站便出現在 Google 搜索結果前列(通過付費廣告推廣)。這些釣魚網站的域名僅有一個字母差異(如 opensae.io 而非 opensea.io),頁麵設計幾乎與官網一致。當用戶連接錢包時,頁麵顯示提示:“網絡擁堵,連接失敗,請手動輸入助記詞領取空投。”當天就有超過 50 名用戶上當,累計損失超過 $200,000。最快的受害者從輸入助記詞到資產被轉走,僅用了 3.7 秒。

案例六:社會工程攻擊。趙女士在某項目的 Discord 群裏遇到操作問題,一個頭像和昵稱都很“官方”的管理員主動私聊她,自稱客服要幫她處理,並發來一個“驗證頁麵”的鏈接。趙女士信以為真,點進去按提示輸入了助記詞,頁麵看起來和官網一模一樣。幾分鍾後,她的錢包突然被持續轉出多筆資產,她這才意識到所謂的管理員其實是騙子,而任何讓用戶在網頁輸入助記詞或私鑰的“客服”,必然是詐騙。值得注意的是,除了冒充官方管理員,騙子還可能冒充好友、項目方員工或其他可信身份。

安全建議:一個正規的 DApp 絕不會要求你提供私鑰,一個可靠的人也不會向你索要私鑰。記住:私鑰就是你的資產鑰匙,務必妥善保管,不要輕易透露。

三、為什麼一旦私鑰泄漏,錢包廠商能做的很少?

有用戶在發現私鑰疑似泄漏、資產被轉走後,會第一時間聯係錢包團隊,希望我們能提供更多幫助。但實際情況是,在私鑰已經暴露的前提下,錢包廠商能介入的空間非常有限。

這裏可以簡單說一下我們在收到“資產被盜”反饋時的基本處理流程,也順帶解釋為什麼很多時候我們無法直接“追回”鏈上資產:

首先,我們會協助用戶排查資金流向,分析鏈上資金是否可能與已知黑客團夥或地址集群相關。同時,會建議用戶盡快轉移尚未被盜的資產,以降低進一步損失的風險。對於被盜金額較大的情況,我們會建議用戶及時聯係當地警方,通過司法途徑尋求幫助。內部團隊也會對事件進行深入分析,總結黑客的作案手法,為後續用戶防護提供參考。

作為工具提供方,錢包本身無法也沒有權限凍結或回滾鏈上資產。一旦私鑰被黑客獲取,對方通常會通過自動化腳本在幾秒內完成資金轉移,速度極快,難以幹預。隻有當被盜資金最終流入中心化交易所時,才可能通過司法途徑申請臨時凍結。

當資金鏈路與我們已掌握的黑客集群存在關聯時,我們會從其常見的作案手法出發,協助用戶回想近期是否進行過某些高風險操作,進而判斷私鑰可能是在什麼環節暴露的。

OKX 一直將用戶資金安全放在首位,多年來投入大量資源建立風控體係並設計多重驗證機製。雖然這些流程看起來較為繁瑣,但都是為了更好地保護用戶資產安全。可以說,我們也是業內在安全方麵投入最為充足的團隊之一。

圖片:OKX Wallet安全評分位列第一

正如前麵提到的,如果用戶安全意識不足或使用習慣不當,依然可能因為釣魚、私鑰泄露等原因遭受損失,這並不取決於使用哪款錢包。因此,妥善保管私鑰始終是最關鍵的安全基礎。除了不斷提升產品自身的安全能力,我們也持續加強案例分析和安全貼士的分享,幫助用戶更好地識別潛風險場景。

四、總結一下,私鑰安全Tips

下載

下載  下載

下載  下載

下載  下載

下載  下載

下載  下載

下載

下載

下載  下載

下載  下載

下載  下載

下載  下載

下載  下載

下載

下載

下載  下載

下載  下載

下載  下載

下載  下載

下載  下載

下載

下載

下載  下載

下載  下載

下載  下載

下載  喜歡

喜歡  高興

高興 鬼臉

鬼臉 嗬嗬

嗬嗬 無聊

無聊 傷心

傷心